[Site2Site Sophos UTM9 with DD-WRT]

[OpenVPN DD-WRT mit Sophos UTM]

Stand: Oktober 2012

Hier finden Sie eine kurze Anleitung um einen Router mit DD-WRT Firmware über Site-2Site (Lan-2-Lan) an eine Sophos UTM Firewall (ehemals. Astaro Firewall) anzubinden.

Getestest wurde mit einem Buffalo Router "WZR-HP-G300NH2" mit der DD-WRT Firmware "DD-WRT v24SP2-MULTI (06/03/12) std (SVN revision 19154)" und der Sophos UTM 9 in der Version 9.002-12. Ein Dynamic Domain Name System Dienst, wie "DynDNS" sollte mindesten auf der UTM 9 Firewall eingerichtet und betriebsbereit sein.

Netzwerk 1 (UTM 9): 192.168.1.0 / 255.255.255.0 - DynDNS z.B.: myUTM.dyndns.xxx

Netzwerk 2 (DD-WRT): 192.168.2.0 / 255.255.255.0

[Konfiguration UTM 9]

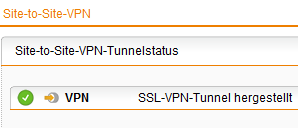

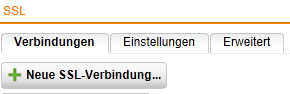

- Site-to-Site-VPN --> SSL

- Neue SSL-Verbindung

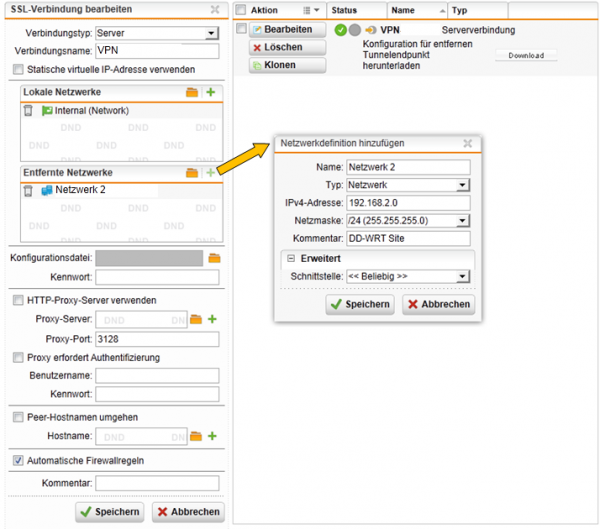

- Verbindungstype --> Server

Lokales Netzwerk ---> Internes Netzwerk (Netzwerk 1)

Entferntes Netzwerk --> Neu anlegen

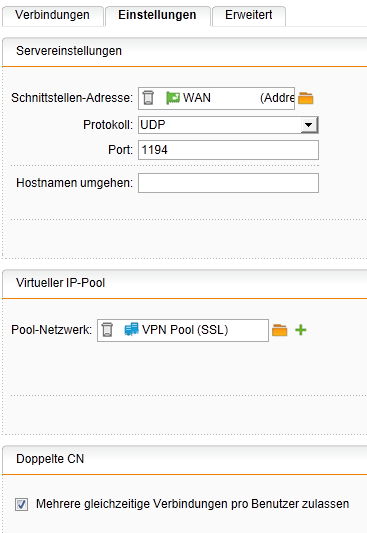

- Reiter "Einstellungen"

Schnittelle --> WAN Port für Tunnel wählen

Protokoll --> UDP

Port --> 1194

Pool-Netzwerk belassen

Doppelte CN aktivieren

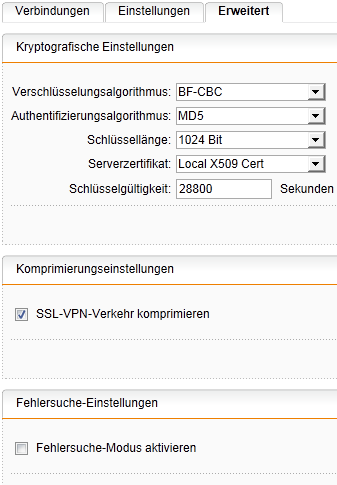

- Reiter "Erweitert"

Verschlüsselungsalgorithmus --> BF-CBC

Authentifizierungsalgorithmus --> MD5

Schlüssellänge --> 1024 Bit

Serverzertifikat --> Local X509 Certificat

Schlüsselgültigkeit belassen

"SSL-VPN-Verkehr komprimieren" aktivieren

Der Haken für "Fehlersuche-Modus aktivieren" ist nur notwendig, wenn es Probleme gibt um den Live-Log auszuwerten zu können. Ansonsten nicht notwendig.

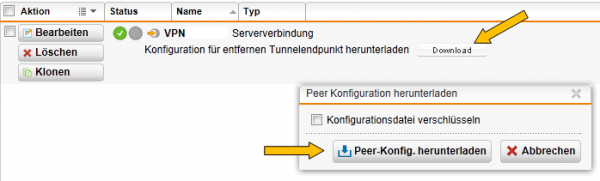

- Zurück zu Reiter "Verbindungen"

Die Konfiguration für entfernen Tunnelendpunkt herunterladen.

Konfiguration aktivieren, sodass grüner Haken vor dem "VPN" erscheint.

Die Konfiguration für die UTM 9 Firewall ist somit abgeschlossen.

[Konfiguration DD-WRT]

- Zunächst müssen die Zertifikate/Nutzerdaten vorbereit werden.

Dazu die Datei "UTM-Firewall.apc" aus dem vorherigen Abschnitt - Punkt 6 mit einem Editor (Notepad++ oder ähnlich) öffnen.

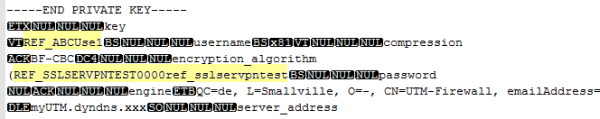

Zunächst extrahieren wir den Benutzernamen und das Passwort. Dazu an das Ende der Datei springen.

Vor dem "username" steht zwischen den Steuerzeichen "VT" und "BS" der Benutzername beginnend mit "REF".

Eine Zeile später finden man vor dem "password" stehend den Benutzername welcher ebenfalls mit "REF" beginnt.

- Den Benutzernamen und das Passwort wird jetzt auf dem DD-WRT Router unter Administartion --> Diagnose mit Hilfe folgendes Befehls als StartUp gespeichert.

Hierzu in das Kommando-Feld den Benutzernamen/Password nach dieser Vorlage eintragen und den "StartUp speichern" Knopf drücken.echo "REF_ABCUse1 REF_SSLSERVPNTEST0000ref_sslservpntest" > /tmp/openvpncl/user.conf

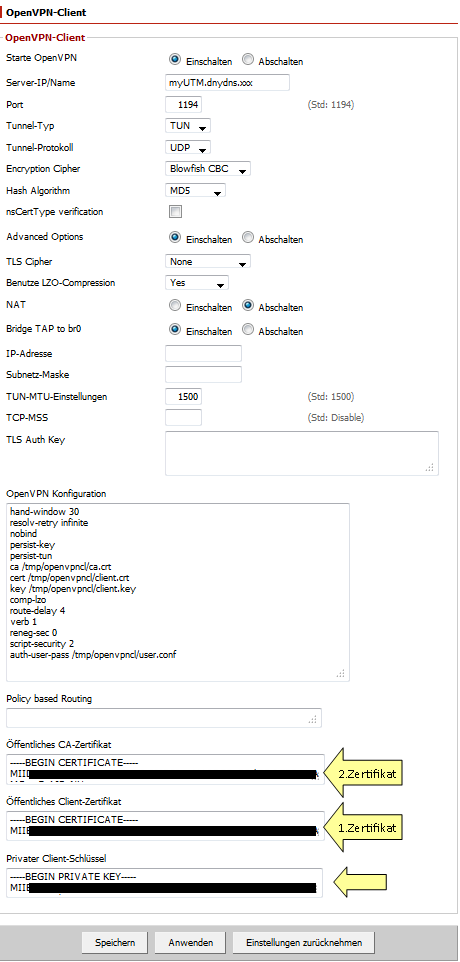

- Reiter "Services" --> "VPN" auswählen

Dort folgende Daten eintragen:

Starte OpenVPN --> einschalten

Server-IP/Name --> myUTM.dyndns.xxx (eigener DynDNS Eintrag oder stat. IP)

Port --> 1194

Tunnel-Typ --> TUN

Tunnel-Protokoll --> UDP

Encryption Cipher --> Blowfish CBC

Hash Algorithm --> MD5

nsCertType verification --> nicht aktivieren

Advanced Options --> einschalten

TLS Cipher --> None

Benutze LZO-Compression --> Yes

NAT --> Abschalten

Bridge TAP to br0 --> Einschalten

IP-Adresse --> leer lassen

Subnetz-Maske --> leer lassen

TUN-MTU-Einstellungen --> 1500

TCP-MSS --> leer lassen

TLS Auth Key --> leer lassen

Das Feld "OpenVPN Konfiguration" mit folgenden Parametern füllen:hand-window 30

Jetzt müssen noch die zwei Zertifikate und der Private Schlüssel aus der Datei "UTM-Firewall.apc" eingetragen werden.

resolv-retry infinite

nobind

persist-key

persist-tun

ca /tmp/openvpncl/ca.crt

cert /tmp/openvpncl/client.crt

key /tmp/openvpncl/client.key

comp-lzo

route-delay 4

verb 1

reneg-sec 0

script-security 2

auth-user-pass /tmp/openvpncl/user.conf

Die Datei enthält zwei Zertifikate, welche mit"-----BEGIN CERTIFICATE-----" beginnen und mit "-----END CERTIFICATE-----" enden.

Das erste Zertifkat der Datei wird in das zweite Feld "Öffentliches Client-Zertifikat" eingefügt.

Das zweite Zertifkat der Datei wird in das erste Feld "Öffentliches CA-Zertifikat" eingefügt.

Der private Schlüssel in der Datei beginnt mit "-----BEGIN PRIVATE KEY-----" und endet mit "-----END PRIVATE KEY-----" und wird in das Feld "Privater Client-Schlüssel" eingefügt.

- Abschließend den Knopf "Speichern" betätigen.

Jetzt den Router neustarten --> Reiter "Administration" --> Diagnose

Dort im Feld Kommandos"reboot" eintragen und "Kommandos ausführen" betätigen.

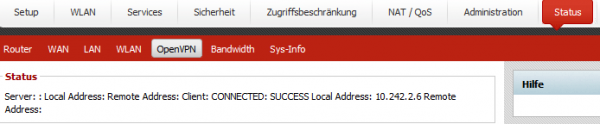

Die Verbindung stellt sicht automatisch nach dem Neustart her. Der Status ist auf dem DD-WRT Router unter dem Reiter "Status" --> OpenVPN einsehbar.

Ebenfalls lässt sich der Verbindungsaufbau auf der UTM 9 unter dem Punkt "Site-to-Site-VPN" kontrollieren.